Spear sukčiavimo apibrėžimas | Kas yra „Spear“ sukčiavimas?

Turinys

Kuo „Spear Phishing“ skiriasi nuo sukčiavimo?

Kaip veikia „Spear Phishing“ ataka?

Visi turi stebėti sukčiavimo išpuolius. Kai kurios žmonių kategorijos yra labiau linkusios būti užpultam nei kiti. Žmonės, dirbantys aukšto lygio darbą tokiose pramonės šakose kaip sveikatos priežiūra, finansai, švietimas ar vyriausybė, turi didesnę riziką. Sėkmingas sukčiavimo išpuolis bet kurioje iš šių pramonės šakų gali sukelti:

- Duomenų pažeidimas

- Dideli išpirkos mokėjimai

- Nacionalinio saugumo grėsmės

- Reputacijos praradimas

- Teisiniai padariniai

Negalite išvengti sukčiavimo el. laiškų. Net jei naudosite el. pašto filtrą, kai kurios sukčiavimo atakos bus įvykdytos.

Geriausias būdas tai išspręsti yra mokyti darbuotojus, kaip atpažinti suklastotus el.

Kaip galite užkirsti kelią „Spear Phishing“ atakoms?

- Venkite per daug informacijos apie save skelbti socialiniuose tinkluose. Tai viena iš pirmųjų kibernetinių nusikaltėlių sustojimų, norint gauti informacijos apie jus.

- Įsitikinkite, kad jūsų naudojama prieglobos paslauga turi el. pašto apsaugą ir apsaugą nuo šiukšlių. Tai yra pirmoji gynybos linija nuo kibernetinių nusikaltėlių.

- Nespauskite nuorodų ar failų priedų, kol nesate tikri dėl el. laiško šaltinio.

- Būkite atsargūs dėl nepageidaujamų el. laiškų arba el. laiškų su skubiais prašymais. Pabandykite patikrinti tokį prašymą kitomis ryšio priemonėmis. Paskambinkite įtariamam asmeniui, paskambinkite SMS žinute arba pasikalbėkite akis į akį.

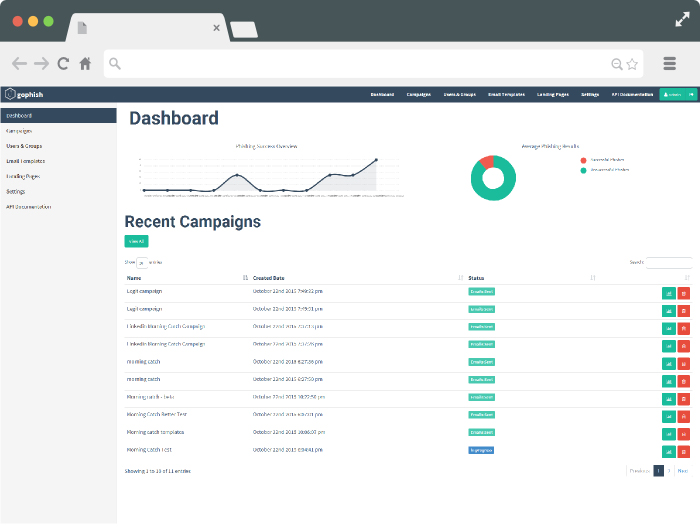

Sukčiavimo spygliuočiai modeliavimas yra puiki priemonė, padedanti darbuotojams sužinoti apie kibernetinių nusikaltėlių sukčiavimo spygliuočių taktiką. Tai interaktyvių pratimų serija, skirta išmokyti vartotojus atpažinti sukčiavimo el. laiškus, kad būtų išvengta jų arba apie juos būtų pranešta. Darbuotojai, susidūrę su sukčiavimo spygliuočiais modeliavimu, turi daug didesnę tikimybę pastebėti sukčiavimo spąstą ir tinkamai sureaguoti.

Kaip veikia sukčiavimo ietis?

- Informuokite darbuotojus, kad jie gaus „netikrą“ sukčiavimo el. laišką.

- Nusiųskite jiems straipsnį, kuriame aprašoma, kaip iš anksto atpažinti sukčiavimo el. laiškus, kad įsitikintumėte, jog jie buvo informuoti prieš juos išbandant.

- Išsiųskite „netikrą“ sukčiavimo el. laišką atsitiktiniu metu per tą mėnesį, kai skelbiate apie sukčiavimo mokymą.

- Išmatuokite statistiką, kiek darbuotojų pateko į sukčiavimo bandymą, palyginti su suma, kuri to nepadarė arba kas pranešė apie bandymą sukčiauti.

- Tęskite mokymus, kartą per mėnesį siųsdami patarimų, kaip sužinoti apie sukčiavimą, ir testuodami savo kolegas.

>>>Daugiau apie tai, kaip rasti tinkamą sukčiavimo simuliatorių, galite sužinoti ČIA.<<

Kodėl turėčiau imituoti sukčiavimo ataką?

Jei jūsų organizaciją užklupo slapti išpuoliai, sėkmingų atakų statistika jums bus blaivi.

Vidutinis sukčiavimo atakos sėkmės rodiklis yra 50 % sukčiavimo el. laiškų paspaudimų.

Tai yra atsakomybės rūšis, kurios jūsų įmonė nenori.

Sužinoję apie sukčiavimą savo darbo vietoje, jūs ne tik apsaugote darbuotojus ar įmonę nuo sukčiavimo kredito kortelėmis ar tapatybės vagystės.

Sukčiavimo simuliacija gali padėti išvengti duomenų pažeidimų, dėl kurių jūsų įmonei kainuoja milijonus ieškinių ir milijonus klientų pasitikėjimo.

Jei norite pradėti nemokamą „GoPhish Phishing Framework“ bandomąją versiją, sertifikuotą „Hailbytes“, su mumis galite susisiekti čia Norėdami gauti daugiau informacijos arba pradėkite nemokamą bandomąją versiją AWS šiandien.